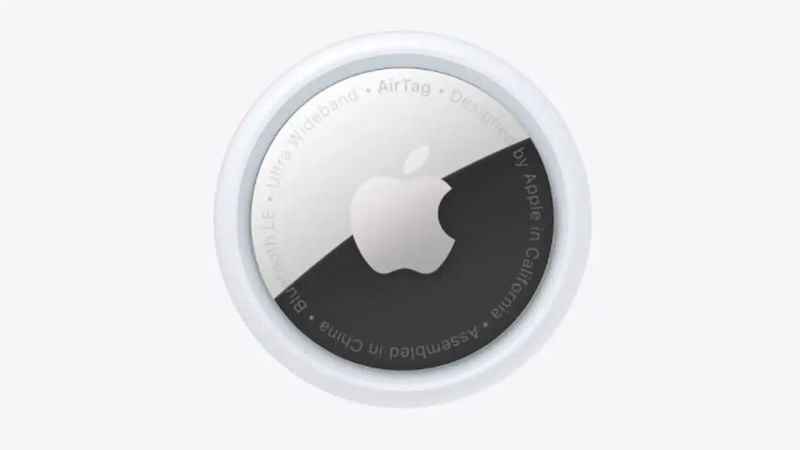

Apple의 AirTags는 이미 해킹되었습니다. 사이버 보안 전문가가 피싱 공격을 포함한 모든 종류의 작업을 수행할 수 있도록 장치를 수정했습니다.

Apple의 AirTags가 휴대용 로케이터 분야에서 경쟁하기 위해 일부 국가에서 등장한 것은 그리 오래되지 않았습니다. 그리고 Apple의 보안 실적을 감안할 때 회사가 이러한 장치의 이러한 측면을 고려할 것이라고 확신하는 사람들이 꽤 있었습니다.

그러나 AirTags는 이미 해킹을 당했으며 일주일도 채 되지 않았습니다. 사이버 보안 연구원은 자신이 이러한 장치에서 수행한 해킹 프로세스를 설명하는 전체 스레드를 Twitter에 게시했습니다. 게다가 그 과정을 영상으로 담았다.

Smashing은 장치를 해킹하여 AirTags 소프트웨어 자체의 요소를 수정할 수 있을 뿐만 아니라 분실 모드와 같은 다양한 모드에 대한 NFC 시스템의 작동을 변경할 수 있었습니다.

해킹당한 에어태그

빠른 데모 구축: NFC URL이 수정된 AirTag

(전원용으로만 사용되는 케이블) pic.twitter.com/DrMI49Tu0

— 스택스매싱(@ghidraninja) 2021년 5월 8일

연구원은 트위터에서 자신이 AirTag의 내부 마이크로컨트롤러를 직접 공격할 수 있다고 설명했습니다. 이것은 본질적으로 마이크로 프로세싱 유닛을 통해 다른 주변 장치를 제어하는 데 사용되는 집적 회로입니다. 해당 요소를 제어하면 해커는 AirTag로 원하는 모든 작업을 수행할 수 있습니다.

또는 오히려 그는 AirTag가 원하는 대로 하도록 만들 수 있습니다. 더 이상 진행하지 않고 아래 동영상에서 NFC URL이 수정된 AirTag와 완전히 정상적인 AirTag의 비교를 볼 수 있습니다. 후자는 Apple의 ‘내 기기 찾기’ 네트워크의 URL을 여는 반면 후자는 관련 없는 웹사이트를 열 수 있습니다.

스레드는 전체 프로세스를 자세히 설명합니다(해커가 메모할 위험 때문에 항상 따라야 할 단계를 생략합니다. 놀랍게도 Stack Smashing은 AirTag의 펌웨어에 액세스하여 모든 파일과 가장 중요한 영역에 액세스할 수 있습니다.

물론 수정된 AirTag가 Apple의 ‘Find My Device’ 네트워크와 관련 없는 웹사이트를 열 수 있다는 사실은 모든 종류의 공격, 특히 피싱 및 피싱과 관련된 공격의 문을 엽니다.

바라건대, 이 문제 후에 Apple은 수정된 AirTags가 ‘내 장치 찾기’ 네트워크와 관련 없는 웹사이트를 열지 못하도록 서버 측 차단을 설정하여 문제를 해결할 것입니다. 출시 이후 그렇게 짧은 시간에 장치를 도청할 수 있었다는 사실은 변하지 않습니다.

AirTag에 대한 우려를 본 것은 이번이 처음이 아닙니다. 일부 전문가들은 이러한 탐지기의 사용에 대한 토론을 테이블로 가져와 사람들을 추적하고 다양한 범죄를 저지르는 데 사용될 수 있는 가능성을 열어주었습니다.